DMZ

Info zur Verwendung der japanischen Worte: Zur Erhaltung der Erinnerung an den Atombomben Abwurf von Hiroshima und in tiefen Respekt vor allen Opfern verwende ich folgende japanische Ausdrücke für Domänen und Hostnamen des Sicherungskonzeptes:

- Hibakusha (Explosionsopfer) -> Host der dem Internet ausgesetzt ist

- Heiwadori (Friedensallee) -> Domäne

- Heiwakoen (Friedenspark) -> Host der den Router für das interne LAN darstellt

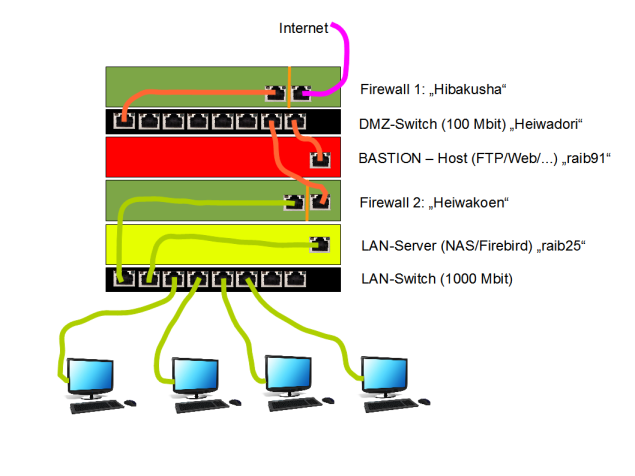

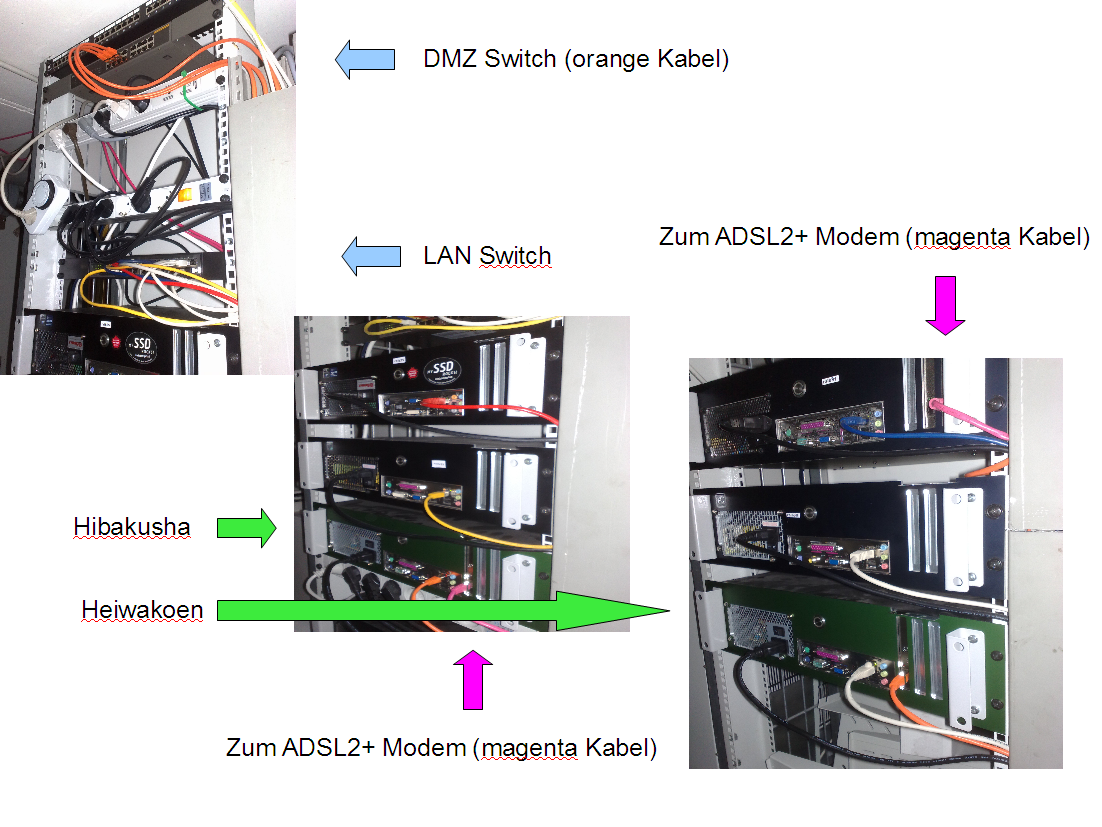

Skizze

DSL-Modem | | | -eth1--------------------* * * * Host Hibakusha * * * -eth0@.100----------------- | | | 192.168.1.0/255.255.255.0 (DMZ-Netz "Heiwadori") | -eth1@.2------------------ * * * Host Heiwakoen * * * -eth0@.20----------------- | | | 192.168.115.0/255.255.255.0 (LAN-Netz "Lummerland") | **** Clients

Hibakusha

- ist das Gateway inerhalb der DMZ, er ist mit dem Internet verbunden. Ich denke er macht ein ganz normales NAT, hierzu hat er eine zentrale Regel:

# # anfragen aus dem lokalen Netz verfälschen dass es mit einer IP funktioniert # $IPTABLES -t nat -A POSTROUTING -o $DEV_EXT -j MASQUERADE # # Pakete neu stückeln, so dass das DSL Netz damit klar kommt # $IPTABLES -I FORWARD -p tcp --tcp-flags SYN,RST SYN -j TCPMSS --clamp-mss-to-pmtu

- Routing: Hierbei ist wichtig, dass im bekannt ist wohin er "Antworten" ans LAN schicken darf. Dabei ist ja Heiwakoen unser "Router"

Kernel IP routing table Destination Gateway Genmask Flags Metric Ref Use Iface 217.5.98.1 * 255.255.255.255 UH 0 0 0 dsl0 192.168.2.0 * 255.255.255.0 U 0 0 0 eth1 192.168.1.0 * 255.255.255.0 U 0 0 0 eth0 192.168.115.0 192.168.1.2 255.255.255.0 UG 0 0 0 eth0 <-- wichtig, sonst geht nix! link-local * 255.255.0.0 U 0 0 0 eth0 loopback * 255.0.0.0 U 0 0 0 lo default * 0.0.0.0 U 0 0 0 dsl0

Heiwakoen

- ist das Gateway für das normale LAN, er muss sich anfühlen wie ein normaler Router, dass hinter ihm die DMZ und der wirkliche Router steht soll das LAN natürlich nicht merken! Ich denke Heiwakoen macht den DHCPD für beide Netze.

Status

Problem: auf der Maschine selbst funktioniert das inet. Das LAN sieht Heiwakoen ja als Router an, Pakete mit "fremden" IPs landen bei diesem internen Router. Ich hatte gedacht der merkt das selbst, dass er diese Pakete an "sein" Gateway weiterleiten muss ...

- erfolgloser Versuch:

iptables -t nat -A POSTROUTING -o eth0 -j SNAT --to 192.168.1.2

- erfolgreicher Versuch:

das Routing auf "Hibakasu" war falsch: Er fand keine Route mehr zurück ins LAN. Siehe den Auszug seiner korrekten Routing Tabelle!

Links

http://www.freebsd.org/doc/de/books/handbook/network-routing.html